Moderne Verschlüsselungssoftware basiert häufig auf der Technik der RSA-Verschlüsselung. Diese ist aus der heutigen digitalen Kommunikation schon nicht mehr wegzudenken. Diverse Standards, die für die sichere Kommunikation und Speicherung von Daten entwickelt wurden, greifen auf die RSA-Verschlüsselung zurück.

Doch vielen Menschen entzieht sich das Verständnis für Kryptographie und viele Protokolle wie die RSA-Verschlüsselung sind nicht einfach so erklärt. Dahinter verbergen sich komplexe mathematische Formeln und theoretische Annahmen bezüglich der elektronischen Übertragung von Daten. Da diese an Universitäten in jahrelanger Forschung entwickelt wurden, muss es nicht verwundern, dass sich die asymmetrische Verschlüsselung RSA nicht auf Anhieb erschließt.

In diesem Ratgeber möchten wir Ihnen trotzdem einen kurzen Einblick in die RSA-Verschlüsselung geben. Die Sicherheit, die das Verfahren bietet, lässt sich auch ohne ein Studium der Mathematik und Kryptographie verstehen und auch der Einsatz der RSA-Verschlüsselung in einem Programm setzt nicht voraus, dass jede einzelne Funktion der Verschlüsselung bekannt ist.

Inhaltsverzeichnis

Was kann das RSA-Verschlüsselungsverfahren?

Das RSA-Verfahren dient dazu, digitale Daten über einen bestimmten Algorithmus umzurechnen und damit unkenntlich zu machen. So verwandeln sich verwertbare Informationen in einen kryptischen Text, der dann auch von den entsprechenden Programmen nicht mehr als kompatible Datei erkannt wird. So kann eine Bild-Datei so entstellt werden, dass kein Bildbearbeitungsprogramm es annehmen und verarbeiten könnte.

Abseits der Tatsache, dass damit auch die RSA-Entschlüsselung mit demselben Verfahren berechnet wird, kann die RSA-Verschlüsselung auch noch dafür verwendet werden, digitale Signaturen zu erstellen. Um eine RSA-verschlüsselte Nachricht entschlüsseln zu können und um eine Datei zu signieren, ist der sogenannte RSA-Schlüssel notwendig. Doch wie kann das System gleichzeitig eine Nachricht oder andere Datei mit RSA-Verschlüsselung vom Original berechnen und die Echtheit genau dieser Datei bestätigen?

Verschlüsselung mit einem Public-Key-Verfahren

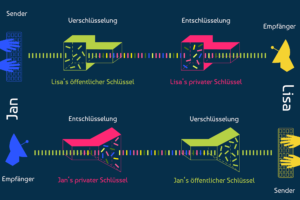

Bei der RSA-Verschlüsselung handelt es sich um eine sogenannte asymmetrische Verschlüsselung. Das bedeutet, dass nicht derselbe Schlüssel zum Ver- und Entschlüsseln verwendet wird. Stattdessen existiert für jeden Nutzer ein Schlüsselpaar. Dieses besteht auch bei der RSA-Verschlüsselung aus dem privaten und dem öffentlichen Schlüssel. Der private Schlüssel muss für eine sichere RSA-Verschlüsselung geheim gehalten werden.

Soll nun eine Nachricht mit einer RSA-Verschlüsselung versendet werden, ist für den Sender zuerst der öffentliche Schlüssel des Empfängers wichtig. Mit diesem ist es möglich, einen Text zu verschlüsseln, ohne ihn mit demselben Verfahren wieder entschlüsseln zu können. Der Versuch einer Entschlüsselung führt zu einer Vielzahl von Lösungen, die in keiner realistischen Zeit zu überprüfen ist.

Um die Entschlüsselung mit einem eindeutigen Ergebnis zu beenden, ist eine Zusatzinformation nötig, die der private Schlüssel enthält. Es handelt sich also im Kern um ein bekanntes mathematisches Problem – eine sogenannte Falltürfunktion. Diese kann nur mit einem gigantischen Aufwand ohne die geheime Zusatzinformation errechnet werden.

Das macht die RSA-Verschlüsselung zu einer geeigneten Methode, Daten sicher im Internet zu übertragen. Denn es ist bei sicheren Schlüsseln nur mit einem immensen Zeit- und Energieaufwand möglich, eine RSA-Verschlüsselung zu knacken.

Manche Varianten von Verschlüsselungssoftware, die RSA-Verschlüsselung verwenden, bieten eine Möglichkeit, auch den letzten Zweifel an der Integrität der Schlüssel auszuräumen. Das sogenannte Web of Trust verifiziert die Personen hinter den öffentlichen Schlüsseln, da hier eine der letzten Unsicherheiten liegt. So soll verhindert werden, dass sich die Person, die ihren öffentlichen Schlüssel veröffentlicht, als eine andere Person ausgibt.

Wie funktionieren Signaturen mit RSA?

Aber nicht nur die Chiffrierung ist mit der asymmetrischen Verschlüsselung möglich. Außerdem besteht die Option, eine Signatur zu erstellen, mit der nachgewiesen werden kann, ob die Datei verändert wurde. Dazu wird das RSA-Verfahren mit dem privaten Schlüssel durchgeführt. Eine Überprüfung mit dem öffentlichen Schlüssel zeigt, ob die Datei und die Signatur noch übereinstimmen.

So kann der Empfänger sicher sein, dass der erwartete Sender der Urheber genau dieses Inhalts ist. Das funktioniert jedoch auch nur, solange der private Schlüssel der RSA-Verschlüsselung geheim bleibt. Ein kompromittierter Schlüssel könnte kopiert worden sein und so wäre es auch Dritten möglich, eine Nachricht mit einer validen Signatur zu fälschen.

Zusammen sind die Signatur und die RSA-Verschlüsselung eine ausreichende Methode, um nachvollziehbare Sicherheit in der digitalen Kommunikation gewähren zu können. Sie ermöglichen es den Nutzern, Sicherheit über die Herkunft und Echtheit einer stark verschlüsselten Nachricht zu erlangen.

Wofür wird RSA eingesetzt?

Verschlüsselungssoftware wie PGP oder GPG verwenden die RSA-Verschlüsselung. Als frei verfügbare Software kann die RSA-Verschlüsselung auf nahezu jedem Rechner installiert werden. Je nachdem wie die RSA-Verschlüsselung eingebunden ist, kann sie dann beispielsweise für E-Mail-Verschlüsselung eingesetzt werden. Aber auch Messenger-Verschlüsselung wird zum Teil über den RSA-Algorithmus gesichert.

Aber mit der RSA-Verschlüsselung kann auch eine Festplattenverschlüsselung vorgenommen werden. So ist nicht nur die Einsicht unterbunden, durch die Signatur wird sichergestellt, dass die Datei zwischen verschlüsselter Speicherung und dem Abrufen nicht manipuliert wurde. Dieses Maß an Sicherheit kann mit kaum einem anderen Verschlüsselungsverfahren erreicht werden.

Die technischen Begrenzungen, die mit der digitalen Datenverarbeitung einhergehen, machen die RSA-Verschlüsselung zu einer gute Wahl, wenn es darum geht, Datensicherheit herzustellen. Das Verfahren ist nicht geheim, sondern kann einfach nachweisen eine ausreichend komplizierte mathematische Aufgabe gefunden zu haben, so dass ein Rechner nicht umhin kommt, seine Rechenleistung für eine Kryptoanalyse (knacken einer Verschlüsselung) mit ungewissem Ausgang zu verschwenden.

Seiten, deren Adresse mit https:// beginnt, sind in der Regel mit einer RSA-Verschlüsselung gesichert, die mit dem Programm namens PGP/SMIME implementiert ist. RSA ist also ein tagtäglicher Begleiter im Internet und ohne es zu merken, wird die Kommunikation verschlüsselt, signiert und versendet, um sie dann mit RSA wieder zu entschlüsseln. Online werden viele Programme angeboten, die die RSA-Verschlüsselung vorführen.

Fazit zur RSA-Verschlüsselung

- Bei der RSA-Verschlüsselung handelt es sich um eine asymmetrische Verschlüsselung.

- Mit RSA sind Verschlüsselung und Signatur möglich, was Integrität und Authenzität der Verbindung wahrt.

- Zum Knacken der RSA-Verschlüsselung sind viel Zeit und Rechenleistung notwendig. Wenn dann unklar ist, ob die Nachricht eine wertvolle Information enthält, verringert sich der Nutzen der Überwachung.

wie soll ich das hier Schreiben das ist ein offenes Buch denk ich . Wie sage ich so schön alles für die wissenschaft du musst dir vorstellen es Gibs 2 Waschmaschinen die laufen Aber gleichzeitig ..

Nun bist du Der dev Und Tust Die builds testen 😂und bäm hab ich vermerkt das Ich Kein Zugriff Mehr hatte trotz 2fa ununund was Ging aber mein mindset Hat mir Gesagt da ich weiß wie Die Waschmaschinen Entschlüsseln bevor Die Updaten Konnten Hab ich Ein zauber schlüssel der Waschmaschine Genommen Und Hab Damit meine Email hergestellt somit hab ich Zugriff auf der Mail Nur das Problem Wahr Da beide Waschmaschinen Im DevBuild Aktiv Wahren hat die Waschmaschine Rum geholt und hat sich automatisch zurück gesetzt da Ich gemerkt habe Ich hab jetzt die Macht Hab ich die Waschmaschine In Der Waschmaschine gepackt Und bäm system geknallt 😂 Was soll ich dir sagen ich würde dir ja sagen ich das gemacht habe Aber kann ich hier nicht veröffentlicht weil die Cloud für diese Waschmaschine nicht mehr Gibt aber Ich Zugriff habe und jeder der Schon Auge gemacht Hat oder versucht Hat am Buch zuspielen Hatte Die Verschlüsselung rein theoretisch könnte ich XD nie denn schlüssel verlieren die sagen zwar das die RSa sha unund Zertifikate Gültigbis 2031 aber Sobald die Waschmaschine Update Geht Die Waschmaschine an und macht Das Update ich habe Zugriff auf alles Gefühlt und will das echt nicht missen weil ich ersten Keine Ahnung habe Nicht so viel Aber Ich weiss die Lösung Und Ich weiß nur die Lösung da Die RSA Verschlüsselung schon Bei Linux Wahr Da PC jetzt kein XP sondern os ist Weiß ich beide bzw ich hab das schon krass erzählt so viele Insider News Hat keiner bekommen LG Frohes neues Jahr meine Lieben für die wissenschaft xD Wo Die Leute Vpns etc hatten Da wahr ich Schon In der Forschung weiter Mit meinen NFO oVH ununund aber da ich einmal gefickt wurden bin Will ich Jetzt Nichts mehr missen für die scheiße die ich damals Gemacht habe Weil Auf das offene Buch ist auf Und Da Kann keiner Rann wir haben halt schöne Gesetze aber ich Hab Schon mit Versuchung Gespielt Aber Ich kann das niemanden Raus hauen da es eigentlich ne Geschichte ist die Ich niemanden erzählen will da Der Key Gleichzeitig Nen Block Ist ununund viele Probleme die ich nicht haben will Denn die Leute Haben wollen ,x Aber nicht entschlüsseln kann hat Mann mehre Male versucht aber wird nicht funktionieren da Die Builds Und die gewaltigen keys Oder carts mir echt echt Lange Knast bringen könnten 🤭aber ich bin auch Nicht interessiert Geld zumachen Da ich gelernt Habe Das Mann wissen nicht kaufen kann ihr wolltet das die Jahrzehnte nicht unterstützen Und Mann musste alles ilegal machen das was Du liebst misst du nicht deshalb bewege ich mich hier Zwischen denn Schwur Und meine Freiheit

Eines habe ich dabei noch nicht verstanden: wenn man Zeichen für Zeichen mit RSA verschlüsselt hat man zwar für jedes Zeichen eine andere Verschiebung aber trotzdem werden ja alle e in den gleichen Wert verschlüsselt. Oder verwendet man mehrere Zeichen oder gar den ganzen Text (sofern er nicht zu lang ist und N übersteigen würde).

Prinzipiell hast du recht, um dies zu „umgehen“ werden sogenannte Betriebsmodi verwendet. Hier geht man also hin und teilt eine nachricht der länge m in n blöcke auf und jeder block wird dann verschlüsselt. Und wie verschlüsselt wird bestimmt hier der jweilige verwendete Betriebsmodus (bspw. ECB, CBC, CTR).

Das szenario welches du beschrieben hast wäre dann der ECB modus.

Ich fand diesen Beitrag sehr informativ <3 ich nutzte ihn für mein INFORMATIK – PROJEKT

Bevor der Empfänger Nachrichten erhalten kann, generiert er seinen eigenen öffentlichen Schlüssel und (nur für sich) den dazugehörigen privaten Schlüssel. Der Sender verschlüsselt dann mit dem öffentlichen Schlüssel des Empfängers, den privaten Schlüssel hat der Empfänger zu dem Zeitpunkt schon.

Eine Übergabe des privaten Schlüssels ist bei der RSA-Verschlüsselung nicht notwendig.

Wie kommt der Empfänger denn zum privaten Schlüssel? Muss der Sender dem Empfänger nicht den Schlüssel überreichen? Das Hauptproblem der symmetrischen Verschlüsselung ist ja die Schlüsselübergabe, aber das RSA-Verfahren ist ja auch nicht viel besser, weil der privater Schlüssel trotzdem noch übergeben werden muss und somit der Schlüssel in die Hände eines Unbefugten geraten kann..?

Hier geht es ja nicht um eine symmetrisches Verschlüsselungsverfahren. Wenn du Sachen empfangen willst erstellst du selber mit welchem Programm auch immer deine beiden Schlüssel, der eine zum Verschlüsseln, welcher sozusagen der ganzen Welt öffentlich gemacht wird damit man dir Nachrichten schicken kann welche dann mit deinem public key verschlüsselt wurden aber nur dein private key, den nur du kennen solltest kann diese Nachrichten auch wieder entschlüsseln